2023年 | プレスリリース・研究成果

コンピュータの秘密情報をスパイプログラムから守る新しい暗号化技術を開発 高セキュリティコンピュータの実現に向けて大きく前進

【本学研究者情報】

〇電気通信研究所 助教 上野嶺

研究室ウェブサイト

【発表のポイント】

- スパイプログラム(注1)を用いたキャッシュサイドチャネル攻撃は、現代のコンピュータの動作原理に起因するセキュリティ上の脆弱性であり、対策技術の確立が急務となっていました。

- 同攻撃に対する有望な対策の一つであるキャッシュメモリ内のデータを暗号化する「キャッシュランダム化」を安全に運用するための条件と設計方針を定式化しました。

- キャッシュランダム化のための専用暗号技術「SCARF」 を開発し、その性能と安全性を実証しました。

- 本成果は今後開発されるコンピュータの高セキュリティ化に貢献すると期待されます。

【概要】

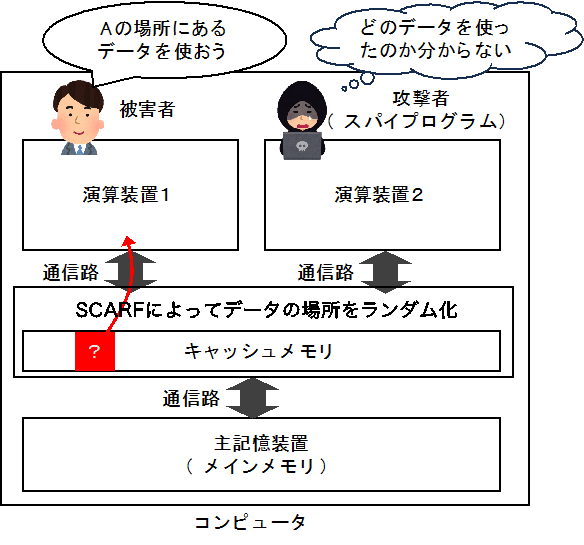

現代のコンピュータは、よく使うデータを内部の小規模な高速メモリに格納して利用することで高速な処理を実現しています。一方でスパイプログラムと呼ばれる悪意あるプログラムを用いることで、この内部メモリのデータからユーザの秘密情報(パスワードや暗号鍵など)を盗み出すキャッシュサイドチャネル攻撃(注2)の脅威が指摘されており、その対策が急務となっていました。

東北大学電気通信研究所の上野嶺助教 は、日本電信電話株式会社社会情報研究所およびドイツ・ルール大学ボーフム(RUB)のCyber Security in the Age of Large-Scale Adversaries (CASA) と共同で、同攻撃を防ぐための暗号技術SCARFを開発しました。SCARFは、同攻撃への対策の一つであるキャッシュランダム化を現代のコンピュータで安全に運用するために専用に設計されたものであり、数学的解析・定式化によりそのセキュリティが保証されます。この技術は、今後開発されるコンピュータの高セキュリティ化に貢献すると期待されます。

この成果は2023年8月9日から11日に米国カリフォルニア州アナハイムで開催される情報セキュリティに関する国際会議USENIX Security Symposium '23で発表されます。

図. 開発技術SCARFを用いたキャッシュランダム化に基づく安全なコンピュータ。攻撃者はスパイプログラムを用いても被害者がどのデータにアクセスしたのか分からない

【用語解説】

注1. スパイプログラム:ここでは、メインメモリのどのデータがキャッシュメモリ上にロードされたかを特殊な技法(専門的には、例えばPrime+Probe などと呼ばれる)を用いて推測するプログラムを指す。悪意ある攻撃者はこのスパイプログラムから得られた情報をもとに秘密情報を詐取する。

注2. サイドチャネル攻撃:正規の入出力以外の副次的な物理情報(処理時間や消費時間)を利用して秘密情報を盗み出す攻撃の総称。キャッシュサイドチャネル攻撃ではデータへのアクセス時間をサイドチャネル情報として利用する。

問い合わせ先

(研究に関すること)

東北大学電気通信研究所

助教 上野嶺

TEL: 022-217-5507

E-mail: rei.ueno.a8*tohoku.ac.jp(*を@に置き換えてください)

(報道に関すること)

東北大学電気通信研究所 総務係

TEL: 022-217-5420

E-mail: riec-somu*grp.tohoku.ac.jp(*を@に置き換えてください)

![]()

![]()

東北大学は持続可能な開発目標(SDGs)を支援しています